Bien que Power Automate soit un produit incroyable, c'est un outil très dangereux car il s'agit d'un vecteur d'attaque courant pour l'exfiltration de données. En tant qu'Administrateur de la Sécurité ou Responsable concerné, vous devez être prêt à le gérer et à le sécuriser.Power Automate est souvent non-managé et laissé sans contrôle ou revue régulière,... Lire la Suite →

Comment l’IA et l’apprentissage automatique redéfinissent la cybersécurité?

La cybersécurité est en train de devenir l'un des secteurs les plus importants du monde numérique. Ces dernières années, de nombreuses cyberattaques ont eu lieu dans le monde entier. Avec une multitude d'attaques de logiciels malveillants, de ransomwares et de virus. Mais, le secteur est sur le point de passer complètement à un niveau supérieur... Lire la Suite →

Conseils de cybersécurité pour les entreprises

Dans le paysage numérique d'aujourd'hui, ignorer les mesures de sécurité n'est pas une option. Les entreprises sont constamment menacées par les pirates, les logiciels malveillants, les pannes de système et les employés malveillants. Que vous soyez propriétaire d'entreprise ou spécialiste informatique, la mise en place d'un solide programme de sécurité informatique est cruciale pour atténuer... Lire la Suite →

Qu’est-ce qu’un réseau privé virtuel (VPN) et quels sont ses avantages?

Internet a complètement changé notre monde et notre façon de vivre. De nombreux aspects clés de votre vie, de l'éducation au travail, ont été profondément modifiés et améliorés avec la création d'Internet. Aujourd'hui, la majorité des gens dans le monde utilisent l'ordinateur, leur smartphone et Internet pour de nombreuses choses, y compris les passe-temps de... Lire la Suite →

Quelle est la différence entre l’antivirus et l’antimalware?

Différence entre Antivirus et Antimalware Des ordinateurs de bureau et portables à nos tablettes et smartphones, tous les appareils sont vulnérables aux cyberattaques de plus en plus sophistiquées d'aujourd'hui. Étant dans la génération Cloud, tout le monde et tout est toujours connecté et facilement accessible. Avec les cybercrimes constamment innovants, nous avons besoin de logiciels... Lire la Suite →

Comment l’IoT transforme les systèmes de sécurité

Aujourd'hui, les postes de travail, les gymnases, les centres de santé, les unités de fabrication, les bureaux, les entrepôts, etc... ressemblent étroitement aux installations décrites dans les romans et films de science-fiction. Cet univers technologique et connecté d'appareils sans fil, intelligents et portables futuristes, également connu sous le nom d'Internet des objets ou IoT, a... Lire la Suite →

Ransomware-as-a-Service

Les ransomwares ne sont pas une nouvelle menace pour le cyber-monde car leurs traces remontent à plus d'une décennie maintenant. Il a touché des utilisateurs du monde entier à grande échelle, et couté 11,5 milliards aux entreprises en 2019, constituant une menace sérieuse pour la sécurité des données. Mais ce qui rend le modèle de... Lire la Suite →

Best practices 2020 – Les mots de passe

Le National Cyber Security Center (NCSC) du Royaume-Uni a lancé un avertissement à ses citoyens pour qu'ils aient des mots de passe plus forts et uniques après avoir publié un fichier contenant les 100 000 mots de passe les plus souvent piratés de l'ensemble de données «Have I Been Pwned». Les bases de données non... Lire la Suite →

Quelle est la différence entre la Protection d’Identité Azure Active Directory (AIP) et l’accès conditionnel (Azure AC) ?

Un article récent de Sonia Cuff aborde le délicat sujet de la différence entre deux outils de Microsoft, AIP (Azure Identity Protection) et les Accès Conditionnels sous Azure. En effet la frontière des capacités et de leur utilisation est fine. Alors à quoi servent ces deux outils, dans quel cas les utiliser et surtout quelles sont les différences pertinentes ?

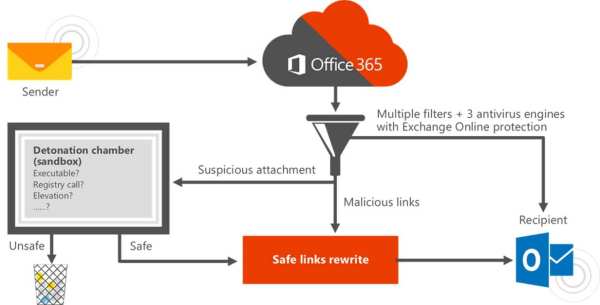

Principales fonctionnalités d’Office 365 ATP (Advanced Threat Protection)

Pour la plupart des organisations, la protection des données de l'entreprise figure en tête de liste des nécessités absolues. Au fil des ans, de nombreuses sociétés tierces ont proposé des solutions pour combler le vide en matière de sécurité. Mais lorsque vos données prennent autant de formes différentes sur différentes plates-formes, il devient difficile de tout gérer. Heureusement, Microsoft a commencé à fournir une solution avec les fonctionnalités ATP d'Office 365 qui aident à couvrir la gamme de plates-formes cloud disponibles