Introduction

Les mots de passe ont longtemps été la norme pour protéger nos comptes en ligne. Cependant, avec les attaques de piratage de plus en plus sophistiquées, les mots de passe ne suffisent plus à garantir une sécurité optimale.

C’est là que le passwordless intervient, une nouvelle méthode de connexion qui élimine complètement la nécessité de saisir des mots de passe pour accéder à vos comptes en ligne. Dans cet article, nous allons explorer les avantages et les bonnes pratiques du passwordless.

Avantages du passwordless

- Sécurité renforcée : le passwordless élimine le risque de piratage par des attaques de phishing ou de force brute, car il n’y a pas de mot de passe à voler ou à deviner.

- Simplification de l’expérience utilisateur : les utilisateurs n’ont plus besoin de se rappeler de plusieurs mots de passe complexes pour différents comptes en ligne, ce qui peut être une source de stress et de confusion.

- Économies de temps et d’argent : les entreprises peuvent économiser des coûts liés à la gestion des mots de passe, tels que les frais de réinitialisation de mot de passe, la maintenance des systèmes de gestion de mot de passe, etc.

Inconvénients du Passwordless

Bien que le passwordless présente de nombreux avantages, il existe également certains inconvénients à prendre en compte.

- Investissement: tout d’abord, les méthodes de passwordless peuvent nécessiter un investissement initial en termes de matériel ou de logiciel.

- Formation: de plus, les employés (y compris les IT) doivent être formés à l’utilisation des nouvelles méthodes d’authentification.

- Compatibilité: enfin, les méthodes de passwordless peuvent ne pas être compatibles avec tous les systèmes ou applications existants.

Il est donc important de considérer ces facteurs avant de décider d’adopter une approche de passwordless pour l’authentification dans votre entreprise.

Bonnes pratiques du passwordless

- Authentification multifacteur : bien que le passwordless élimine la nécessité d’un mot de passe, il est toujours important de combiner cette méthode avec l’authentification multifacteur pour une sécurité renforcée.

- Utilisation d’identités vérifiées : pour éviter les attaques de phishing, il est important d’utiliser des identités vérifiées pour la connexion passwordless. Cela peut être fait via des outils d’authentification tels que Microsoft Authenticator ou Google Authenticator.

- Formation des utilisateurs : pour garantir une adoption efficace et une utilisation correcte du passwordless, il est important de former les utilisateurs à la nouvelle méthode de connexion et aux bonnes pratiques de sécurité.

Les grandes étapes du déploiement du Passwordless en entreprise

- Évaluation des besoins : Comme avec tout nouveau projet, il est important de commencer par une évaluation des besoins. Vous devez déterminer les applications et les systèmes qui nécessitent une authentification et identifier les problèmes actuels liés aux mots de passe.

- Choix d’une solution : Il existe plusieurs options pour le passwordless, telles que l’authentification biométrique, les clés de sécurité, les jetons d’accès à durée limitée, etc. Vous devez choisir une solution qui répond aux besoins de votre entreprise.

- Test et évaluation : Avant de déployer la solution de passwordless dans l’ensemble de l’entreprise, il est recommandé de la tester sur un petit échantillon d’utilisateurs (POC). Vous pouvez évaluer l’expérience utilisateur, la sécurité et la compatibilité avec les systèmes existants.

- Communication et formation : Lorsque vous êtes prêt à déployer le passwordless dans toute l’entreprise, vous devez communiquer clairement les changements aux utilisateurs. Vous devriez également offrir une formation sur la nouvelle méthode d’authentification pour assurer que les utilisateurs sont à l’aise avec la technologie.

- Déploiement : Après la communication et la formation, vous pouvez déployer la solution de passwordless dans l’ensemble de l’entreprise. Vous pouvez également mettre en place des politiques et des procédures pour garantir la sécurité des données.

- Suivi et maintenance : Le déploiement de passwordless ne s’arrête pas après la phase de déploiement. Vous devez surveiller régulièrement l’utilisation de la solution et effectuer des mises à jour régulières pour garantir la sécurité des données de l’entreprise.

Ces étapes ne sont pas exhaustives, mais elles fournissent une base solide pour le déploiement d’une solution de passwordless en entreprise. Quelque soit la taille de votre entreprise, un passage vers le Passwordless est long et peut prendre plusieurs années.

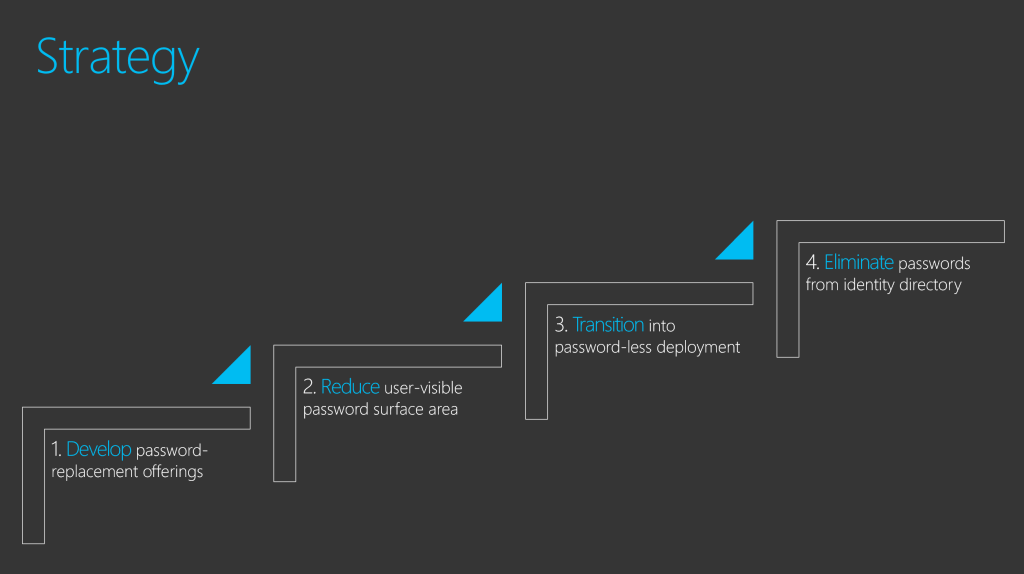

Microsoft définit une stratégie en 4 grandes étapes pour les entreprises.

Conclusion

Le passwordless offre une nouvelle approche de la sécurité en ligne qui peut aider les entreprises à protéger efficacement leurs comptes tout en simplifiant l’expérience utilisateur. En adoptant des bonnes pratiques telles que l’authentification multifacteur et la formation des utilisateurs, les entreprises peuvent tirer pleinement parti de cette nouvelle méthode de connexion pour une sécurité optimale.